微軟修複嚴重漏洞 360提醒XP用戶也要及時打補丁

北(běi)京時間5月15日,微軟發布了針對遠程桌面(RDP)服務遠程代碼執行漏洞CVE-2019-0708的修複補丁,該漏洞由于屬于預身份驗證且無需用戶交互,因此可以通過網絡蠕蟲方式被利用,與2017年爆發的WannaCry惡意軟件的傳播方式類似。攻擊者可利用該漏洞安裝程序、查看、更改或删除數據、或者創建擁有完全用戶權限的新帳戶。360CERT(360網絡安全響應中(zhōng)心)第一(yī)時間确認漏洞爲嚴重級别,建議用戶立即進行補丁更新。

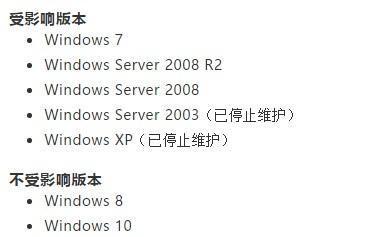

本次微軟官方發布了5月安全更新補丁共修複了82個漏洞,其中(zhōng)Windows操作系統遠程桌面服務漏洞(CVE-2019-0708)威脅程度較高。據悉,該漏洞的危害堪比兩年前轟動全球的漏洞武器“永恒之藍(lán)”:攻擊者一(yī)旦成功觸發該漏洞,便可以在目标系統上執行任意代碼,受影響的系統包括Win xp,Win7等常用桌面系統和Windows 2003,Windows 2008,Windows 2008 R2等常用的服務器系統,影響廣泛。

此外(wài),該漏洞的觸發無需任何用戶交互操作,這也就意味着,攻擊者可以在用戶不知(zhī)情的狀态下(xià),利用該漏洞制作類似于2017年席卷全球的WannaCry蠕蟲病毒,進行大(dà)規模傳播和破壞。

除了Windows 8和Windows 10之外(wài),幾乎所有系統版本都沒能逃過該漏洞的影響。目前,微軟已經爲Windows 7、Windows Server 2008 R2、Windows Server 2008提供了相關的安全更新。同時,也爲已經停止支持的Windows 2003和Windows XP提供了修複程序(https://support.microsoft.com/zh-cn/help/4500705/customer-guidance-for-cve-2019-0708)。

對于此次微軟公布的高危漏洞,360安全衛士已經在第一(yī)時間爲用戶推送補丁,用戶也可手動使用“漏洞修複”功能來安裝補丁。

沒有使用360安全衛士的用戶,win7和Server 2008可通過系統更新安裝補丁,停止支持的Windows 2003和Windows XP可通過https://support.microsoft.com/zh-cn/help/4500705/customer-guidance-for-cve-2019-0708 地址,下(xià)載安裝補丁。

如用戶無法及時更新補丁,可以通過禁用遠程桌面服務來進行緩解:在Windows 7, Windows Server 2008, and Windows Server 2008 R2上開(kāi)啓Network Level Authentication (NLA)。

上一(yī)篇:阿裏雲财年營收247億,亞太市場份額超亞馬遜微軟總和

下(xià)一(yī)篇:張峰出席2019年世界電(diàn)信和信息社會日大(dà)會并緻辭

相關新聞

Related news

-

微軟和Facebook聯手 允許AI開(kāi)發者切換不同框架

2017-09-08

北(běi)京時間9月8日上午消息,建立神經網絡是一(yī)件難事。大(dà)多數從事人工(gōng)智能項目的開(kāi)發人員(yuán)早期都被迫借助于該領域專家開(kāi)發的框架,如果他們後來意...

了解詳情 -

繼谷歌微軟之後 Facebook也來加拿大(dà)争奪AI人才了

2017-09-15

北(běi)京時間9月15日上午消息,繼谷歌、微軟和Uber等科技公司之後,Facebook也計劃在加拿大(dà)開(kāi)設新的人工(gōng)智能實驗室,并且已經選址蒙特利爾。麥吉爾大(dà)學的喬...

了解詳情 -

蘋果谷歌大(dà)戰微軟亞馬遜:美國AI産業爆發南(nán)北(běi)戰争

2017-10-07

在美國的科技界,西雅圖時不時會和矽谷幹上一(yī)架。 在如今炙手可熱的AI市場上,來自西雅圖的微軟和亞馬遜正叫闆從矽谷走出來的蘋果和谷歌。 ...

了解詳情